Зарегистрировано — 127 318Зрителей: 69 802

Авторов: 57 516

On-line — 30 528Зрителей: 6087

Авторов: 24441

Загружено работ — 2 181 282

«Неизвестный Гений»

Новости

Азбука Морзе и шифр Юлия Цезаря: 6 самых известных способов кодирования в истории

Сколько времени существует необходимость фиксировать какую-то информацию, столько же времени люди пытаются выдумать, как некоторые данные спрятать от большинства. И лучше всего с этим справляются шифры и коды, с помощью которых сообщения превращают набор на первый взгляд совершенно бессмысленных символов. И даже если механизмы декодировки какого-то шифра становятся известным, бывают такие, что оставляют свой след и продолжают помогать в развитии новых кодов. Вашему вниманию шестёрка самых известных способов кодирования в истории.

1. Стеганография

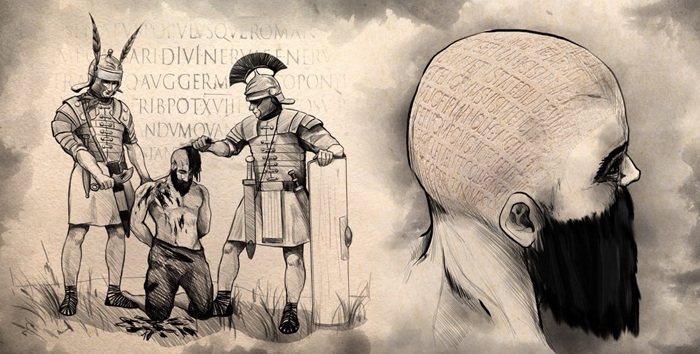

Старейшим из известных сегодня способов кодирования считается стеганография, которая насчитывает несколько тысяч лет: по информации редакции novate.ru, самые ранние упоминания о её использовании историки обнаружили в сочинениях Геродота. Её ещё именуют тайнописью, и в отличие от других способов кодирования, текст сообщения здесь не шифруется - скрывается само сообщение.

Существует множество примеров стеганографии, где данные передаёт человек. Так, гонца могли заставить проглотить сообщение, или вытатуировать его на побритой коже головы, дабы позднее его скрыли отросшие волосы. То есть, делается всё, чтобы никто не понял, что посланник вообще несёт какую-то секретную информацию. Среди других, особенно популярных способов стеганографии можно выделить написание текста невидимыми чернилами.

Западная Европа эпохи Средневековья и Нового времени, где тайнопись приобрела особую популярность, предлагала уже шифровку сообщений в других текстах, и нужно было знать, где искать, чтобы добраться до информации. К примеру, в Великобритании любили брать газеты или публицистику и в абсолютно случайном тексте под определённым буквами проставляли малюсенькие точки - сложив выделенные буквы, получался зашифрованный текст. Впрочем, такой способ быстро дополнили другими методами шифрования, потому что если сообщение найдут, то информация оттуда перестанет быть секретом.

2. ROT1

Среди самых популярных шифров в истории, есть такой, который прост в декодировании, а потому его применяют больше как развлечение. Речь идёт о ROT1, которым частенько пользуются дети в своих играх. Чтобы разгадать ключ, достаточно обратиться к самому названию шифра - термин переводится как «вращай на 1 букву алфавита вперёд».

Вот и получается, что там, где указывается литера Б, на самом деле зашифрована буква А, и далее к таком же духе. К слову, у «ROT» есть масса вариаций: например, вращать буквы можно назад, а не вперёд. Кстати, иногда таким же способом шифруют и числовую информацию.

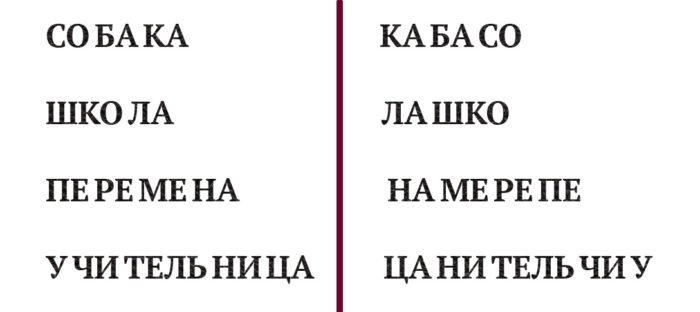

3. Перестановка

Собственно, суть ещё одного, перестановочного шифра также представлена в самом названии - буквы надо будет переставить. Однако вариантов, каким образом, это можно сделать, масса. Самый очевидный - это просто записать слова задом наперёд. Где-то литеры переставляют парами, где-то используются полноценные анаграммы, что только увеличивает количество возможных комбинаций.

В истории сохранилось немало случаев, когда перестановочные шифры применяли не просто в единичных случаях кодирования, а на постоянной основе. Ещё и военными: так, подобный код был популярен, когда разразилась Гражданская война в США, и даже на фронтах Первой мировой. А вот сегодня он уже не очень актуален, потому что можно прибегнуть к помощи компьютера, который быстро расшифрует даже самую мудрёную перестановку.

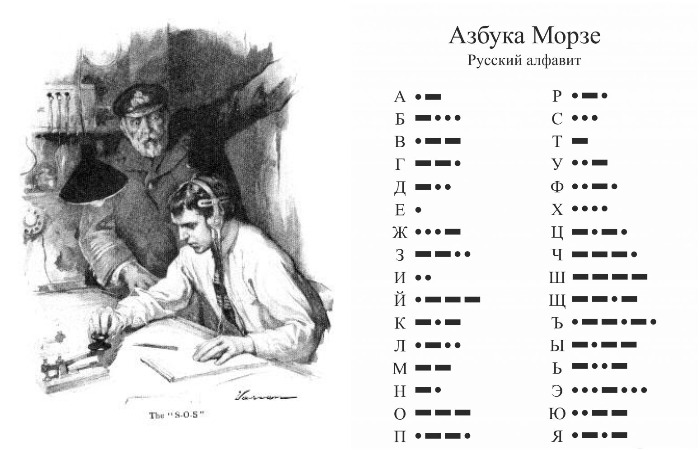

4. Азбука Морзе

Пожалуй, трудно найти более известный и практикуемый способ кодирования, чем Азбука Морзе. Смысл этого шифра состоит в том, что все буквы алфавита и однозначные числа, а также некоторая пунктуация имеет собственный уникальный аналог в виде определённого сочетания коротких и длинных сигналов. В текстовом варианте их помечают точками для коротких и тире для длинных сигналов.

Азбука Морзе в каком-то смысле не является полноценным способом кодировать информацию, потому что за шифром её не скрывают, а передают. А началась его история с того, как Сэмюэль Морзе изобрёл и популяризировал свой телеграф, как раз передающий звуковые сигналы разной длины. Способ передачи информации оказался настолько передовым для своего времени, что применять его стали повсеместно, и не для отправки и получения засекреченных данных, а чтобы любая информация доходила до адресата практически мгновенно.

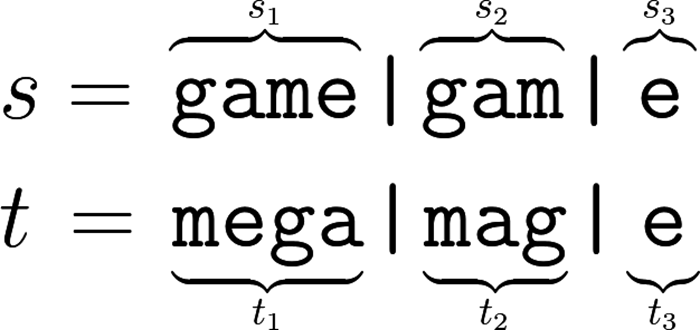

5. Шифр Цезаря

Этот шифр носит имя Цезаря не просто так, ведь, по данным редакции novate.ru, его активно применял лично знаменитый римский император Юлий Цезарь. А вот в науке его называют намного проще - сдвижной шифр. Справедливости ради, под ним имеют ввиду обычно целое семейство типов кодирования, и уже упомянутый «ROT1» как раз входит в эту группу.

Смысл каждого из шифров Цезаря состоит в том, что литера А кодируется любой другой из того же алфавита, а количество переходов между ними применяется ко всем остальным. Чаще всего, его называют снова «ROT», только впереди ставится другое число - оно также показывает, сколько литер нужно отсчитать вперёд либо назад, чтобы понять, какая буква сокрыта за другой.

6. Шифр Виженера

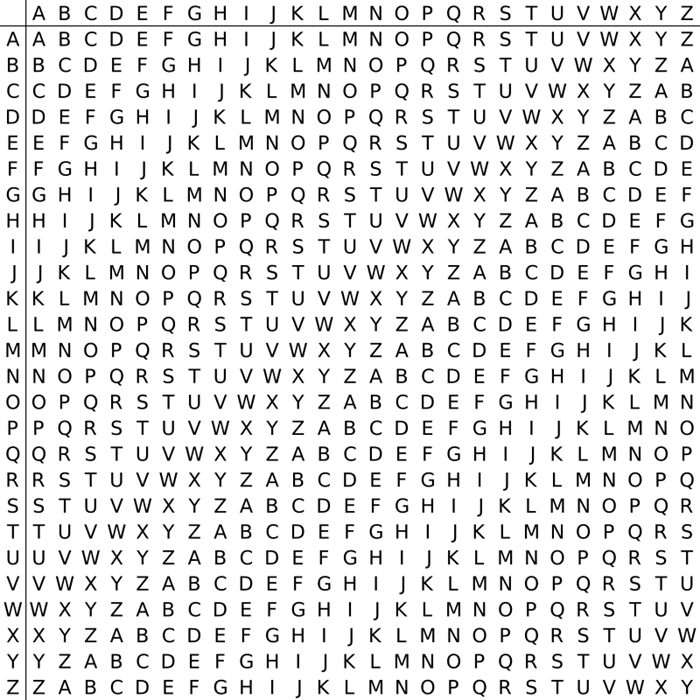

Шифр Виженера в какой-то степени является сильно эволюционировавшим шифром Цезаря. Во-первых, последних там используется сразу несколько, а во-вторых, для кодировки и декодировки была разработана специальная таблица, известная как квадрат Виженера. Суть шифра в том, что берётся какая-то исходная информация и придумывается слово (чаще всего из пяти букв), которое является ключом.

Это слово по буквам записывают ровно до того момента, пока их количество не будет соответствовать объёму исходного сообщения. А дальше два текста сверяются по квадрату Виженера: литера на пересечении столбца, где написана каждая буква исходной информации и строки, где написана соответствующая буква из ключевого слова, и становится частью шифровки. Долгое время этот алгоритм считался практически недоступным для взлома именно потому, что там применяется ключевое слово, и его знания декодировать шифр было почти нереально.

Источник: https://novate.ru/blogs/140625/73630/